Subtotal € 168,03

Consent phishing: cos’è e come difendersi

Consent phishing: ecco come i cybercriminali utilizzano le autorizzazioni OAuth 2.0 per ingannare gli utenti.

Ad oggi il phishing è la tecnica di maggior successo, e quindi più diffusa, per aggirare la sicurezza. Una delle ragioni di questo successo è la capacità dei criminali informatici di elaborare nuovi modi nell’utilizzare questa tecnica, come il consent phishing.

Che cos’è il consent phishing?

Il consent phishing è un tipo di attacco informatico in cui l’utente, oltre ad essere vittima, è in qualche modo anche protagonista.

Si basa su apposite app cloud, che girano su server remoti. Le applicazioni di produttività online, come Google Workspace o Microsoft 365, ad esempio, non sono altro che dei pacchetti contenenti numerose app complesse che girano in cloud.

Per comprendere il phishing del consenso, è necessario conoscere i meccanismi su cui si basa, ovvero:

- La voglia dell’utente di fare clic

- Il protocollo OAuth 2.0

Il consenso all’accesso e alla condivisione delle caselle di dati fa parte della metodologia fondamentale utilizzata da un’ampia gamma di app consumer e aziendali, da Google a Facebook, Office 365 e tanti altri. Dietro la casella del consenso si trova il protocollo standard OAuth 2.0.

OAuth 2.0

Si tratta di un protocollo di autorizzazione ed un importante standard industriale. Semplifica il processo di accesso all’interno e tra siti Web, app online e app mobili; OAuth 2.0 supporta il Single Sign On (SSO) per consentire un utilizzo senza interruzioni delle app.

Milioni di siti Web e app si affidano a questo protocollo. Quando una persona effettua l’accesso per accedere a un sito Web o a un’app, questo viene in genere gestito utilizzando uno scambio di autorizzazioni OAuth 2.0: dopo l’accesso e il consenso dell’utente, il provider emette un token di accesso utilizzato dall’RP per accedere ai dati che l’utente ha acconsentito a condividere, che può essere anche un indirizzo e-mail o l’accesso a documenti, ecc.

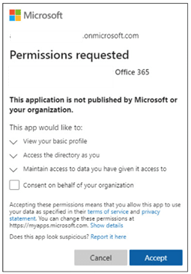

Ecco un esempio di casella di consenso OAuth 2.0:

In che modo il consenso dell’utente facilita il phishing

Il problema con questo scambio OAuth 2.0 è che chiunque può potenzialmente registrare un’app dannosa (RP) con il provider. Ciò apre le porte ai criminali informatici per sfruttare un legittimo scambio di autorizzazioni OAuth 2.0.

Tutto parte, quasi sempre, da una e-mail. Nel messaggio, di solito, un collega ci invita ad accedere al nostro spazio cloud per scaricare o visionare un file.

L’e-mail contiene il link ad una piattaforma online nota, come Microsoft Online o Google, ma poi porta ad una schermata tramite la quale l’utente autorizza l’app cloud malevola ad accedere ai propri dati.

A differenza del phishing classico, quindi, il consent phishing non passa da una pagina Web contraffatta: l’app pericolosa usa, infatti, le piattaforme online legittime e ritenute sicure dagli utenti che, di conseguenza, si fidano. Questo perché, anche se si controlla l’URL al quale punta il link, troverà indirizzi che iniziano con “https://login.microsoftonline.com” o “https://accounts.google.com”.

Riconoscere il consent phishing, quindi, è molto più difficile rispetto al phishing classico.

Come difendersi da questo tipo di attacco

La prevenzione di attacchi intelligenti come il consent phishing non è facile. Oltre alla soluzione completa che Microsoft offre per combatterne l’aumento, è necessario adottare una serie di misure preventive.

Rilevamento di app dannose

I broker di sicurezza delle app cloud possono essere utilizzati anche per controllare le app connesse a OAuth 2.0 rilevando l’attività delle app dannose. Questi servizi basati su cloud forniscono visibilità sulle app connesse all’interno di un’azienda, monitorando l’attività e cercando comportamenti anomali.

Autorizza le app e utilizza criteri di consenso graduali

All’interno di un contesto aziendale, è possibile impostare una whitelist di app attendibili in modo che il consenso possa essere concesso solo alle app di sviluppatori interni o editori noti e attendibili. Microsoft Azure Active Directory può essere usato per applicare i criteri di consenso.

Consapevolezza della sicurezza di app e consenso

La formazione sia dei dipendenti che degli amministratori sulle tattiche di phishing del consenso dovrebbe essere incorporata nella formazione generale sulla sicurezza, per aiutare a prevenire gli attacchi.

Hai bisogno di un aiuto professionale per aumentare la sicurezza dei tuoi device? Contatta Assitech.Net, i tuoi sistemi non saranno più un problema.