Phishing e spam: Google aumenta la sicurezza delle e-mail

Di recente, Google ha effettuato un’importante modifica per aumentare la sicurezza e proteggere le mail dallo spoofing e dal phishing. Questa permette di evitare che i messaggi spediti verso indirizzi @gmail.com siano contrassegnati come spam o addirittura non recapitati ai destinatari.

In cosa consistono gli standard SPF o DKIM

L’SPF (Sender Policy Framework) è un metodo standard per l’autenticazione delle mail che contribuisce a proteggere il dominio dallo spoofing e a impedire che i messaggi in uscita siano contrassegnati come spam dai server di ricezione. Grazie all’SPF è possibile includere tutti gli indirizzi IP e gli host da cui si è autorizzati a inviare un messaggio per quel dominio. I server di destinazione utilizzano quindi questo record per verificare che i messaggi che sembrano provenire da un’azienda siano stati inviati da un server autorizzato.

Se SPF non è attivo, è probabile che i messaggi provenienti dal tuo dominio o dalla tua azienda siano contrassegnati come spam dai server di posta di destinazione.

Il DKIM (DomainKeys Identified Mail) è un altro protocollo che consente l’autenticazione di una e-mail attraverso l’uso di una firma digitale associata a quel dominio. Questa permette ai provider di posta elettronica di verificarne la validità tramite l’autenticazione crittografica.

Autenticazione delle e-mail per Gmail

Per poter inviare le tue mail verso un contatto Google senza alcun rischio è necessario verificare che sia attivo almeno uno tra i due standard SPF o DKIM nel DNS del dominio su cui hai configurato il tuo indirizzo di posta elettronica.

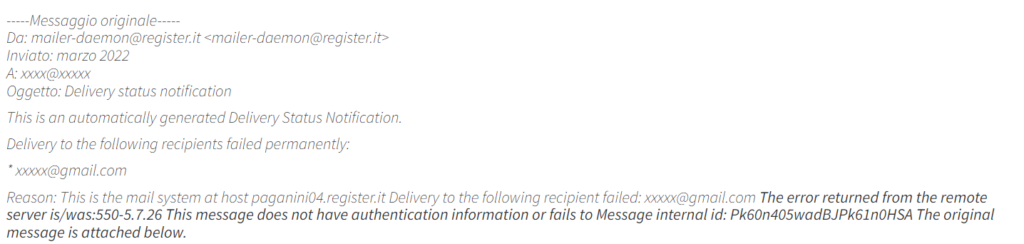

Di seguito un esempio di messaggio di errore che potresti ricevere:

È importante verificare le impostazioni del tuo dominio ed eventualmente associare un record SPF nella zona DNS ed avere attivo il record DKIM. Queste impostazioni devono tuttavia essere accertate tenendo conto anche di altre modifiche già applicate nel tempo ai tuoi DNS, in modo che tutti i servizi in uso continuino a funzionare correttamente.

Requisiti di autenticazione

Configurare il metodo SPF o DKIM rappresenta un passaggio necessario. Google esegue infatti dei controlli casuali sui messaggi dei nuovi mittenti ad account Gmail personali, per verificare che siano autenticati. I messaggi senza almeno uno di questi metodi di autenticazione verranno di conseguenza rifiutati con un errore 5.7.26 o contrassegnati come spam.

Anche se questo requisito non riguarda i mittenti esistenti, consigliamo comunque di configurare i metodi SPF e DKIM per proteggere le e-mail della tua azienda e soddisfare i requisiti di autenticazione futuri.

Hai bisogno di assistenza per configurare l’autenticazione delle mail per la tua organizzazione? Contatta Assitech.Net per mantenere i tuoi sistemi sempre operativi.